��֪����λiPhone�û�ƽ����ʹ��AirDrop��ϰ����

��ΪApple��̬����Ҫ��������������AirDrop��2011����WWDC������������˲����û���ͬ�еĹ�ע���û���עAirDrop��ԭ��ܡ�������Ȼ����Apple�ϸ��������Լ��豸���������ļ��Ĺ��ܣ����������û�ֱ��ͨ����������ͼƬ��AirDrop��Apple�û�Ψһ�������ļ��ķ�ʽ��������ͬ�е�Ŀ��Ҳ�dz������⣺

Android��Ӫ��2011���ó���������������ΪAndroid Beam��������˵��һ������NFC���п�����ԡ������������������ļ������ߴ��䷽���������AirDrop��NFC����Է���ȷʵ����ȷ����Airdrop��Ժ���������ȶ���Wi-Fi��Wi-Fiֱ���������и��ٵ��ļ����䣬�����������ͨ�������ļ���Android Beam��˵������ǡ���ά�������

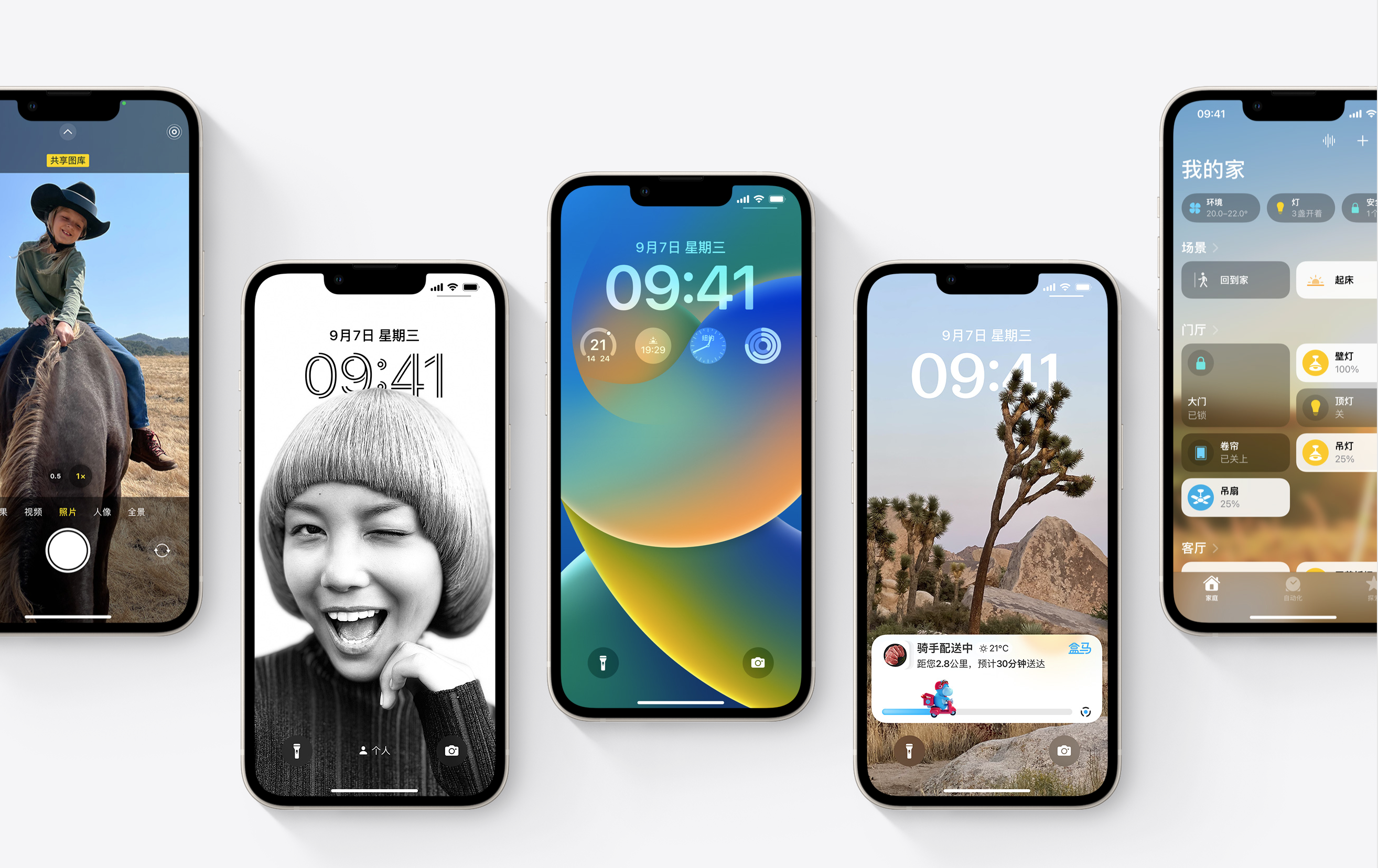

ͼƬ��Դ��Apple

���ͺ���������һ������AirDrop����ԭ���Է����û�ΪĿ�ĵ����ߴ��似����Ҳ�б����õ�һ�졣�����Ѿ���ȫ��ý�����ἰ�ġ�AirDropɧ�š�����

2023��5�£�����һλiPhone�û����ڵ������յ������˷��͵�ɧ��ͼƬ�����ܸ��û��ܾ�����ͼƬ������λ�������ˡ���δ�ʹ˷�������������AirDrop���iPhone����ͼƬ���롣

�����ý���˵������λ��֪���ġ������ߡ�����AirDrop���Ͳ���ͼƬ����Ϊ����ʵ�Ѿ������ˡ��ΰ�������������������AirDrop���ڱ����ļ����䣬�Ų鷢���ߵ��ѶȽϴ������������ֻ�ܲ�����֮��

��ʵ������AirDropɧ�����˵����Ǹ��������������ᵽ��AirDropͼƬ��ɧ���⣬�����̼�Ҳ������AirDropȺ��ͼƬ�ķ�ʽ������˿�Ⱥ������洫����������������С�����ߵ�ͬ�£����ϰ�ʱҲ���յ���������ʿ�����ġ���Ҫ���㡹��ͼƬ��

ͼƬ��Դ��Apple

��Ϊ�������ƹ��ߣ�Apple��ȻҲ������ЩAirDrop�������档������iOS 16.1.1��iOS 16.2 Beta2�У�Apple�Ѿ�Ϊ����iPhone��AirDrop�����������ģ��á��������˿���10���ӡ���ѡ���滻����ԭ���ġ��������˿��š�������һ�Ķ��£���ʹ���ֶ���AirDrop��Χ���ó������ˣ���10���Ӻ�AirDropҲ���Զ��رա�

���ڸù��ܹ��ܺ�����Apple���Ҳ���øĶ���ȫ��iPhone�û����͡�ֻ�������ܸı�AirDrop�������12��ǰ�ļ����ľ�������

����Ȼ���ܡ�

AirDrop��������

����Apple���Դ�AirDropȨ�����ֽ������AirDrop�����⣬�����ǵ�����������iPhone�û���������������ϵͳ��ϰ�ߣ��������д����û�ѡ��װ�κ�ϵͳ���£��ó���ϵͳ��ֹ�ֻ��俨������ȻAirDrop�ĸ�����������Ե��

��Σ�10���ӵ�AirDrop����Ȩ�ޱ���Ҳ�������AirDrop�����õ����⡣��������һ����AirDrop�������̼ң�AirDropȨ��ֻ���ý�����Ϣ���˱��٣���ֻҪ���˻�����AirDrop���Ҿ��ܰѹ���������ֻ�����仰˵��AirDrop������һ����ĸ���ԭ���ڱ����ܲ��ܿ����㣬���DZ��˸�������Ͷ�ݡ�֮ǰ���費��Ҫ�������ͬ�⡣

�����Ըոյ����İ���Ϊ����Apple�����Ľ��������ΪAirDrop���Ӷ�ʱ�رչ��ܡ��������ȷʵ��Ҫ�ڵ�����ͨ��AirDrop�������˵��ļ��������á����ѵ����ѡ��Ѹովۻ�ĺ��շ����㣬������Ҫ����AirDrop��

ͼƬ��Դ��Apple

���仰˵��Apple��Ӧ��������AirDrop�ķ�ʽ������ʱ����ȫ�ľ����ճ������⣬AirDrop���м�������Ҳ������������ȫ������

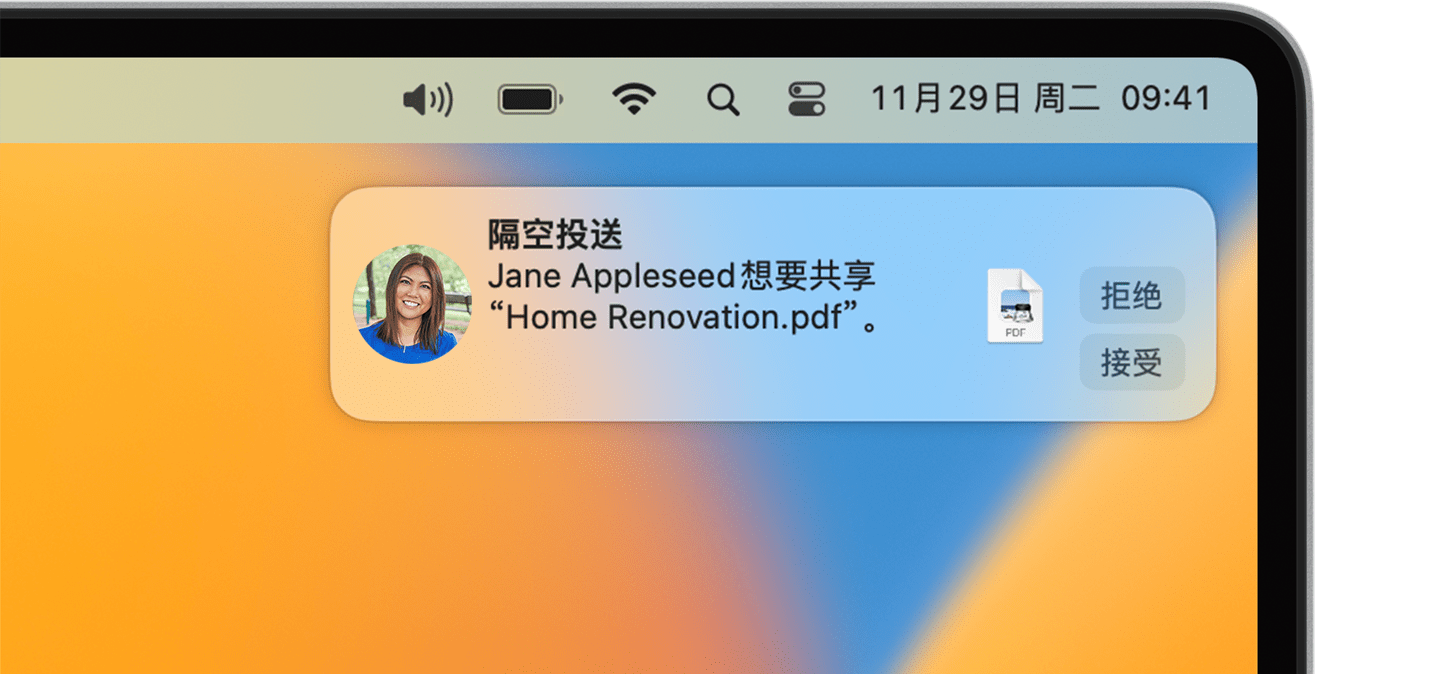

2020�꣬Google���о�Ա�����ع�Apple�豸���ش�ȫ������AirDrop�����벻��Appleʹ�õ�AWDL��Apple Wireless Direct Link��Apple����ֱ����Э�顣��Э����Apple��2014���Ƴ���ר������Э�飬Apple�豸�������ø�Э����ʱ��ɵ�Ե����״���磬�ڱ˴�֮��ֱ�ӷ��ʡ�

�ڼ����ϣ�AWDL������Ҫȷ�������豸������ͬ��Wi-Fi�����£��ҵ�ʱ��AWDL�������ü�����ơ��ڿ�������������AWDL��Ϊ������ڣ�������AWDL�����Bugʵ���ں˷��ʲ���ȡRootȨ�ޣ��Ӷ����Ļ�ȡ�������豸����Ƭ����Ϣ��

ͼƬ��Դ��Google Project Zero

����ʽ�Ͽ���AWDL������ȥ�ڿ�����Thunderbolt 3ֱ�ӷ����ڴ��������ֵ��Եķ�ʽ��Щ���ƣ�����ͬ��Thunderbolt������AWDL��������Ҫ�����빤�߲嵽Ŀ������ϣ�ֻ��Ҫͨ�����߷��ʾ��ܷ�����

��Ȼ�ˣ�Apple���Ѷ�AWDL©���������������ڡ������ꡢ�����ꡢ��첹���������AirDrop�����Ŷ��ٸ�δ������֪���ġ�����©�����أ�û�����ܸ����𰸡�

������취��AirDrop�Ҳ���Apple��ʵ��Ӧ���ҵ�AirDrop���������������˵AirDrop 2.0��

AppleӦ�á��ԸĴ��ޡ�

��Ȼ˵����AirDrop���û���ȫ��iPhone�û�������������AirDropֻ�������������Apple�����̬������һ����Ӱ��AirDropɧ�š�iMessageɧ�š���������ɧ�š���ͥ����ɧ����������ȫû�������AirPods��������ɧ�ţ�����Apple��̬���Ը��������û�����ʹ�õ�����洦�ɼ���

������Ը��������Ƴ�ר�����Apple��ʵ��Ӧ�ö��Լ������̬�ڵ����������������ĸı䡣Apple��Ȼ�����Լ������̬�����˶�һ������̬���ƣ�����ȻҲӦ�����ܵ����Ρ��ܲ��������ƹ���ʱ˵�Լ�����Androidϵͳ��������Ҫ�е��������ʱȴѧϰAndroid�������Ƶ�������ͷ�ϡ�

ͼƬ��Դ��Apple

С��ϣ����������ȫ��AirDrop 2.0�滻������ٿ�ǧ����AirDrop 1.0��AirDropȷʵ���ã�����ʱ�������ı��ˡ�

- ��Ȩ����

- ���Ľ��������߹۵㣬��������������������ϵ������Ȩ����ר��������δ�����ɣ�����ת�ء�

- С����߲��Ѫ����ҵ����������

- ǧ���˿������ı�ץ�������������������

- ��������ˣ��˺ű����ַ��

- ���ݵ��������������������ǽ���������

- ��Ϊ Pura 70�������й��߶��ֻ��г�ӭ���վ֣�

- �������մ�� 30%����ٵ�������ѩ����·��

- С����ײ��̾翪�ģ��̾��ֱ�����������㡱��

- С������̣��ᵮ���Ҿӽ�ij���Ʒ�ƣ�

- �߳�������ʱ�̡����о���ֻ�����������ʲô��

- ���������ܺ�t���ֱ���������3Q��ս

ɨһɨ����ʶ���ά��

��ע�������ٷ��Ź��ں�